Перед вами неплохой сниффер (анализатор сетевого трафика, с его помощью можно перехватывать информацию), который позволит вам в наглядном видео получать достаточно полную информацию о всех пакетах проходящих по выбранному вами протоколу, в полной новости можно без трудностей скачать IP Sniffer . Разработчики постарались и сделали из обычного сниффера более мощную программу, так как теперь возможно фильтровать обрабатываемые данные и вести полное декодирование всего содержимого пакетов.

IP Sniffer имеет ряд дополнительных утилит, среди которых довольно неплохой мониторинг трафика, можно просматривать в диаграммах IP адреса которые чаще остальных используются, тоже самое можно сказать и про протоколы. При жедании желании вы сможете работать с протоколом определения адреса или более известным как ARM - вести его просмотр, удаление разных записей, отправлять ответы. Есть функция помогающая получать Netbios имя для заданного IP адреса. Хотелось отметить в IP Sniffer инструмент Netstat - он отобразит разного рода сетевые подключения и у вас будет возможность принудительно завершать выбранные вами подключения, что достаточно удобно.

Если вам надо получить полную информацию по используемому сетевому адаптеру, то программа поможет и тут. Помимо прочего есть поддержка Spoofing разного рода протоколов, в том числе и ARP, что означает поддержу перехвата трафика между разными хостами. IP Sniffer умеет осуществлять поиск DHCP серверов, встроена служба по выдачи информации по нужным вам IP адресам, можно вести преобразование IP в Hostname и соответственно наоборот, конечно пинговать хосты и сети тоже возможно.

IP Sniffer не нуждается в установке, может запускаться с носителей, не имеет Русской поддержки, и обладает простым интерфейсом без поддержки смены сников. В общем вот такая перед вами разработка, думаю при определенных целях будет достаточно полезна. Не забываем оставлять своим мнения по поводу этой программы, если кто найдет ей применение делимся впечатлениями, и не забываем, что она полностью бесплатна.

Название выпуска

: IP.Sniffer.1.99.3.6

Разработчик

:

Лицензия

: FreeWare

Язык

: English

Размер

: 7.16 MB

ОС

: Windows

Скачать

:

- 7.16 MB

Когда обычный пользователь слышит термин «сниффер», он сразу же начинает интересоваться тем, что это такое и зачем оно нужно.

Мы постараемся объяснить все простым языком.

Впрочем, данная статья будет предназначена не только для начинающих юзеров, но и для .

Определение

Сниффер – это анализатор трафика. В свою очередь, трафик – это вся информация, которая проходит через компьютерные сети.

Этот анализатор смотрит, какая информация передается. Для этого ее необходимо перехватить. Фактически, это незаконная вещь, ведь таким образом люди часто получают доступ к чужим данным.

Это можно сравнить с ограблением поезда – классический сюжет большинства вестернов.

Вы передаете какую-то информацию другому пользователю. Ее везет «поезд», то есть сетевой канал.

Придурки из банды кровавого Джо перехватывают состав и грабят его до нитки. В нашем случае информация идет дальше, то есть злоумышленники не крадут ее в прямом смысле этого слова.

Но, допустим, что эта информация представляет собой пароли, личные записи, фотографии и тому подобное.

Злоумышленники могут просто переписать и сфотографировать все это. Таким образом они получат доступ к секретным данным, которые вы хотели бы скрыть.

Да, у вас будет вся эта информация, она к вам дойдет.

Но вы будете знать, что все то же самое знают и совершенно посторонние люди. А ведь в XXI веке больше всего ценится именно информация!

В нашем случае используется именно такой принцип. Определенные люди останавливают трафик, считывают с него данные и отсылают их дальше.

Правда, в случае со снифферами все не всегда так страшно. Они используются не только для того, чтобы получать несанкционированный доступ к данным, а еще и для анализа самого трафика. Это важная часть работ сисадминов и просто админов различных и ресурсов. О применении стоит поговорить более подробно. Но перед этим мы затронем то, как работают эти самые снифферы.

Принцип работы

На практике снифферы могут являть собой портативные устройства, которые в буквальном смысле ставятся на кабель и считывают с него данные, а также программы.

В некоторых случаях это просто набор инструкций, то есть кодов, которые необходимо вводить в определенной последовательности и в определенной среде программирования.

Если более детально, что перехват трафика такими устройствами может считываться одним из следующих способов:

1 Путем установки концентраторов вместо коммутаторов. В принципе, прослушивание сетевого интерфейса можно выполнять и другими способами, но все они малоэффективны.

2 Подключением буквального сниффера в место разрыва канала. Это именно то, о чем шла речь выше – и ставится небольшое устройство, которое и считывает все, что движется по каналу.

3 Установкой ответвления от трафика. Это ответвление направляется на какое-то другое устройство, возможно, расшифровывается и направляется пользователю.

4 Атакой, целью которой является полное перенаправление трафика в сниффер. Конечно же, после попадания информации на считывающее устройство, она опять отправляется конечному пользователю, которому изначально и предназначалась. в чистом виде!

5 Путем анализа электромагнитных излучений , которые возникают из-за движения трафика. Это самый сложный и редко используемый метод.

Вот примерная схема работы второго способа.

Правда, здесь показано, что считывающее устройство просто подключается к кабелю.

На самом же деле сделать это таким образом практически нереально.

Дело в том, что конечный пользователь все равно заметит, что в каком-то месте имеет место разрыв канала.

Сам принцип работы обычного сниффера основывается на том, что в рамках одного сегмента рассылаются всем подключенным машинам. Достаточно глупый, но пока безальтернативный метод! А между сегментами данные передаются при помощи коммутаторов. Вот здесь и появляется возможность перехвата информации одним из вышеперечисленных способов.

Собственно, это и называется кибератаками и хаккерством!

Кстати, если грамотно установить эти самые коммутаторы, то можно полностью защитить сегмент от всевозможных кибератак.

Существуют и другие методы защиты, о которых мы еще поговорим в самом конце.

Полезная информация:

Обратите внимание на программу . Она используется для анализа сетевого трафика и разбора пакетов данных, для которого используется библиотека pcap. Это значительно сужает количество доступных для разбора пакетов, так как разбирать можно лишь те пакеты, которые поддерживаются данной библиотекой.

Применение

Разумеется, в первую очередь, данное понятие имеет то применение, о котором шла речь выше, то есть хаккерские атаки и незаконное получение пользовательских данных.

Но кроме этого, снифферы используют и в других сферах, а конкретно, в работе системных администраторов.

В частности, такие приспособления или программы помогают выполнить такие задачи:

Как видим, рассматриваемые нами приспособления или программы способны очень сильно облегчить работу системных администраторов и других людей, которые пользуются сетями. А это все мы.

Теперь переходим к самому интересному – обзору программ-снифферов.

Выше мы разобрались, что они могут быть выполнены в виде физических приспособлений, но в большинстве случаев используются специальные .

Их изучением и займемся.

Программы-сниферы

Вот список наиболее популярных таких программ:

CommView . Программа платная, как и все остальных в нашем списке. Одна минимальная лицензия стоит 300 долларов. Зато функционал у ПО богатейший. Первое, что стоит отметить, так это возможность самостоятельной установки правил . К примеру, можно сделать так, чтобы (это протоколы) полностью игнорировались. Примечательно также, что программа позволяет просматривать детали и лог всех пересылаемых пакетов. Существует обычная версия и версия для Wi-Fi .

SpyNet. Это, фактически, троян, от которых мы все так устали. Но он может использоваться и в благородных целях, о которых мы говорили выше. Программа выполняет перехват и , которые есть в трафике. Есть множество необычных функций. К примеру, можно воссоздавать страницы в интернете, на которых побывала «жертва». Примечательно, что это ПО бесплатное, но найти его достаточно непросто.

BUTTSniffer. Это сниффер в чистом виде, который помогает анализировать сетевые пакеты, а не перехватывать чужие пароли и историю браузера. По крайней мере, так думал ее автор. На самом же деле его творение используется сами понимаете для чего. Это обычная пакетная программа, которая работает через командную строку. Для начала использования загружаются и запускаются два файла. «Захваченные» пакеты сохраняются на жестком диске, что очень удобно.

Существует множество других программ-снифферов. К примеру, известны fsniff, WinDump, dsniff, NatasX, NetXRay, CooperSniffer, LanExplorer, Net Analyzer и многие другие. Выбирайте любую! Но, справедливости ради стоит отметить, что лучшая – CommView.

Итак, мы разобрали, что такое снифферы, как они работают и какие бывают.

Теперь перейдем с места хакера или сисадмина на место обычного юзера.

Мы прекрасно понимаем, что наши данные могут украсть. Что же делать, чтобы этого не произошло?здесь). Работает она крайне просто – сканирует сеть на предмет всевозможных шпионов и сообщает, если таковые будут обнаружены. Это самый простой и понятный принцип, который позволяет обезопасить себя от кибератак.

3 Используйте PromiScan. По своим свойствам и выполняемым задачам эта программа очень схожа с AntiSniff for Windows, поэтому выберете что-то одно. В сети тоже есть множество ссылок на скачивание (вот одна из них). Это инновационная программа, которая позволяет отдаленно контролировать компьютеры, подключенные к одной сети. Принцип ее работы состоит в определении узлов, которых не должно быть в сети. Собственно, это, скорее всего, и есть снифферы. Программа выявляет их и сигнализирует об этом красноречивым сообщением. Очень удобно!.

4 Используйте криптографию, а если развернуто, криптографическую систему с открытым ключом. Это специальная система шифрования или электронной подписи. Ее «фишка» в том, что ключ открытый и все могут его видеть, но изменить данные невозможно, так как это нужно сделать на всех компьютерах сети одновременно. Прекрасный метод – как приманка для вора. В вы можете прочитать про блокчейн, где используется именно такая система.

5 Не скачивайте подозрительные программы, не заходите на подозрительные сайты и так далее. Об этом знает каждый современный пользователь и все же именно этот путь является основным для попадания троянов и других пакостей в вашу операционную систему. Поэтому очень ответственно относитесь к использованию интернета в принципе!

Если у вас есть еще вопросы, задавайте их в комментариях ниже.

Надеемся, мы смогли все объяснить простым и понятным языком.

Что такое Intercepter-NG

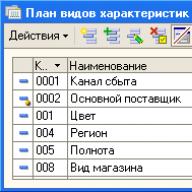

Рассмотрим суть функционирования ARP на простом примере. Компьютер А (IP-адрес 10.0.0.1) и компьютер Б (IP-адрес 10.22.22.2) соединены сетью Ethernet. Компьютер А желает переслать пакет данных на компьютер Б, IP-адрес компьютера Б ему известен. Однако сеть Ethernet, которой они соединены, не работает с IP-адресами. Поэтому компьютеру А для осуществления передачи через Ethernet требуется узнать адрес компьютера Б в сети Ethernet (MAC-адрес в терминах Ethernet). Для этой задачи и используется протокол ARP. По этому протоколу компьютер А отправляет широковещательный запрос, адресованный всем компьютерам в одном с ним широковещательном домене. Суть запроса: «компьютер с IP-адресом 10.22.22.2, сообщите свой MAC-адрес компьютеру с МАС-адресом (напр. a0:ea:d1:11:f1:01)». Сеть Ethernet доставляет этот запрос всем устройствам в том же сегменте Ethernet, в том числе и компьютеру Б. Компьютер Б отвечает компьютеру А на запрос и сообщает свой MAC-адрес (напр. 00:ea:d1:11:f1:11) Теперь, получив MAC-адрес компьютера Б, компьютер А может передавать ему любые данные через сеть Ethernet.

Чтобы не было необходимости перед каждой отправкой данных задействовать протокол ARP, полученные MAC-адреса и соответствующие им IP адреса записываются в таблице на некоторое время. Если нужно отправить данные на тот же IP, то нет необходимости каждый раз опрашивать устройства в поисках нужного MAC.

Как мы только что увидели, ARP включает в себя запрос и ответ. MAC-адрес из ответа записывается в таблицу MAC/IP. При получении ответа он никак не проверяется на подлинность. Более того, даже не проверяется, был ли сделан запрос. Т.е. на целевые устройства можно прислать сразу ARP-ответ (даже без запроса), с подменёнными данными, и эти данные попадут в таблицу MAC/IP и они будут использоваться для передачи данных. Это и есть суть атаки ARP-spoofing , которую иногда называют ARP травлением, травлением ARP кэша.

Описание атаки ARP-spoofing

Два компьютера(узла) M и N в локальной сети Ethernet обмениваются сообщениями. Злоумышленник X, находящийся в этой же сети, хочет перехватывать сообщения между этими узлами. До применения атаки ARP-spoofing на сетевом интерфейсе узла M ARP-таблица содержит IP и MAC адрес узла N. Также на сетевом интерфейсе узла N ARP-таблица содержит IP и MAC узла M.

Во время атаки ARP-spoofing узел X (злоумышленник) отсылает два ARP ответа (без запроса) - узлу M и узлу N. ARP-ответ узлу M содержит IP-адрес N и MAC-адрес X. ARP-ответ узлу N содержит IP адрес M и MAC-адрес X.

Так как компьютеры M и N поддерживают самопроизвольный ARP, то, после получения ARP-ответа, они изменяют свои ARP таблицы, и теперь ARP-таблица M содержит MAC адрес X, привязанный к IP-адресу N, а ARP-таблица N содержит MAC адрес X, привязанный к IP-адресу M.

Тем самым атака ARP-spoofing выполнена, и теперь все пакеты(кадры) между M и N проходят через X. К примеру, если M хочет передать пакет компьютеру N, то M смотрит в свою ARP-таблицу, находит запись с IP-адресом узла N, выбирает оттуда MAC-адрес (а там уже MAC-адрес узла X) и передает пакет. Пакет поступает на интерфейс X, анализируется им, после чего перенаправляется узлу N.

Многим пользователям компьютерных сетей, в общем-то, незнакомо такое понятие как «сниффер». Что такое сниффер, попытаемся и определить, говоря простым языком неподготовленного пользователя. Но для начала все равно придется углубиться в предопределение самого термина.

Сниффер: что такое sniffer с точки зрения английского языка и компьютерной техники?

На самом деле определить сущность такого программного или программно-аппаратного комплекса вовсе несложно, если просто перевести термин.

Это название происходит от английского слова sniff (нюхать). Отсюда и значение русскоязычного термина «сниффер». Что такое sniffer в нашем понимании? «Нюхач», способный отслеживать использование сетевого трафика, а, проще говоря, шпион, который может вмешиваться в работу локальных или интернет-ориентированных сетей, извлекая нужную ему информацию на основе доступа через протоколы передачи данных TCP/IP.

Анализатор трафика: как это работает?

Оговоримся сразу: сниффер, будь он программным или условно-программным компонентом, способен анализировать и перехватывать трафик (передаваемые и принимаемые данные) исключительно через сетевые карты (Ethernet). Что получается?

Сетевой интерфейс не всегда оказывается защищенным файрволлом (опять же - программным или «железным»), а потому перехват передаваемых или принимаемых данных становится всего лишь делом техники.

Внутри сети информация передается по сегментам. Внутри одного сегмента предполагается рассылка пакетов данных абсолютно всем устройствам, подключенным к сети. Сегментарная информация переадресуется на маршрутизаторы (роутеры), а затем на коммутаторы (свитчи) и концентраторы (хабы). Отправка информации производится путем разбиения пакетов, так что конечный пользователь получает все части соединенного вместе пакета совершенно из разных маршрутов. Таким образом «прослушивание» всех потенциально возможных маршрутов от одного абонента к другому или взаимодействие интернет-ресурса с пользователем может дать не только доступ к незашифрованной информации, но и к некоторым секретным ключам, которые тоже могут пересылаться в таком процессе взаимодействия. И тут сетевой интерфейс оказывается совершенно незащищенным, ибо происходит вмешательство третьего лица.

Благие намерения и злоумышленные цели?

Снифферы можно использовать и во вред, и во благо. Не говоря о негативном влиянии, стоит отметить, что такие программно-аппаратные комплексы достаточно часто используются системными администраторами, которые пытаются отследить действия пользователей не только в сети, но и их поведение в интернете в плане посещаемых ресурсов, активированных загрузок на компьютеры или отправки с них.

Методика, по которой работает сетевой анализатор, достаточно проста. Сниффер определяет исходящий и входящий траффик машины. При этом речь не идет о внутреннем или внешнем IP. Самым главным критерием является так называемый MAC-address, уникальный для любого устройства, подключенного к глобальной паутине. Именно по нему происходит идентификация каждой машины в сети.

Виды снифферов

Но и по видам их можно разделить на несколько основных:

- аппаратные;

- программные;

- аппаратно-программные;

- онлайн-апплеты.

Поведенческое определение присутствия сниффера в сети

Обнаружить тот же сниффер WiFi можно по нагрузке на сеть. Если видно, что передача данных или соединение находится не на том уровне, какой заявляется провайдером (или позволяет роутер), следует обратить на это внимание сразу.

С другой стороны, провайдер тоже может запустить программный сниффер для отслеживания трафика без ведома пользователя. Но, как правило, юзер об этом даже не догадывается. Зато организация, предоставляющая услуги связи и подключения к Интернету, таким образом гарантирует пользователю полную безопасность в плане перехвата флуда, самоустанавливающихся клиентов разнородных троянов, шпионов и т.д. Но такие средства являются скорее программными и особого влияния на сеть или пользовательские терминалы не оказывают.

Онлайн-ресурсы

А вот особо опасным может быть анализатор трафика онлайн-типа. На использовании снифферов построена примитивная система взлома компьютеров. Технология в ее самом простейшем варианте сводится к тому, что изначально взломщик регистрируется на определенном ресурсе, затем загружает на сайт картинку. После подтверждения загрузки выдается ссылка на онлайн-сниффер, которая пересылается потенциальной жертве, например, в виде электронного письма или того же SMS-сообщения с текстом вроде «Вам пришло поздравление от того-то. Чтобы открыть картинку (открытку), нажмите на ссылку».

Наивные пользователи кликают по указанной гиперссылке, в результате чего активируется опознавание и передача внешнего IP-адреса злоумышленнику. При наличии соответствующего приложения он сможет не только просмотреть все данные, хранимые на компьютере, но и с легкостью поменять настройки системы извне, о чем локальный пользователь даже не догадается, приняв такое изменение за воздействие вируса. Да вот только сканер при проверке выдаст ноль угроз.

Как защититься от перехвата данных?

Будь то сниффер WiFi или любой другой анализатор, системы защиты от несанкционированного сканирования трафика все же есть. Условие одно: их нужно устанавливать только при условии полной уверенности в «прослушке».

Такие программные средства чаще всего называют «антиснифферами». Но если задуматься, это те же самые снифферы, анализирующие трафик, но блокирующие другие программы, пытающиеся получить

Отсюда законный вопрос: а стоит и устанавливать такое ПО? Быть может, его взлом со стороны хакеров нанесет еще больший вред, или оно само заблокирует то, что должно работать?

В самом простом случае с Windows-системами в качестве защиты лучше использовать встроенный брэндмауэр (файрволл). Иногда могут наблюдаться конфликты с установленным антивирусом, но это чаще касается только бесплатных пакетов. Профессиональные покупные или ежемесячно активируемые версии таких недостатков лишены.

Вместо послесловия

Вот и все, что касается понятия «сниффер». Что такое sniffer, думается, уже многие сообразили. Напоследок вопрос остается в другом: насколько правильно такие вещи будет использовать рядовой пользователь? А то ведь среди юных юзеров иногда можно заметить склонность к компьютерному хулиганству. Они-то думают, что взломать чужой «комп» - это что-то вроде интересного соревнования или самоутверждения. К сожалению, никто из них даже не задумывается о последствиях, а ведь определить злоумышленника, использующего тот же онлайн-сниффер, очень просто по его внешнему IP, например, на сайте WhoIs. В качестве местоположения, правда, будет указана локация провайдера, тем не менее, страна и город определятся точно. Ну а потом дело за малым: либо звонок провайдеру с целью блокировки терминала, с которого производился несанкционированный доступ, либо подсудное дело. Выводы делайте сами.

При установленной программе определения дислокации терминала, с которого идет попытка доступа, дело обстоит и того проще. Но вот последствия могут оказаться катастрофическими, ведь далеко не все юзеры используют те хе анонимайзеры или виртуальные прокси-серверы и даже не имеют понятия, в Интернете. А стоило бы поучиться…

Снифферы

- это проги, которые перехватывают

весь сетевой трафик. Снифферы полезны для диагностики сети (для админов) и

для перехвата паролей (понятно для кого:)). Например если ты получил доступ к

одной сетевой машине и установил там сниффер,

то скоро все пароли от

их подсети будут твои. Снифферы ставят

сетевую карту в прослушивающий

режим (PROMISC).То есть они получают все пакеты. В локалке можно перехватывать

все отправляемые пакеты со всех машин (если вы не разделены всякими хабами),

так

как там практикуется широковещание.

Снифферы могут перехватывать все

пакеты (что очень неудобно, ужасно быстро переполняется лог файл,

зато для более детального анализа сети самое оно)

или только первые байты от всяких

ftp,telnet,pop3 и т.д. (это самое веселое, обычно примерно в первых 100 байтах

содержится имя и пароль:)). Снифферов сейчас

развелось... Множество снифферов есть

как под Unix, так и под Windows (даже под DOS есть:)).

Снифферы могут

поддерживать только определенную ось (например linux_sniffer.c,который

поддерживает Linux:)), либо несколько (например Sniffit,

работает с BSD, Linux, Solaris). Снифферы так разжились из-за того,

что пароли передаются по сети открытым текстом.

Таких служб

уйма. Это telnet, ftp, pop3, www и т.д. Этими службами

пользуется уйма

народу:). После бума снифферов начали появляться различные

алгоритмы

шифрования этих протоколов. Появился SSH (альтернатива

telnet, поддерживающий

шифрование), SSL(Secure Socket Layer - разработка Netscape, способная зашифровать

www сеанс). Появились всякие Kerberous, VPN(Virtual Private

Network). Заюзались некие AntiSniff"ы, ifstatus"ы и т.д. Но это в корне не

изменило положения. Службы, которые используют

передачу пароля plain text"ом

юзаются во всю:). Поэтому сниффать еще долго будут:).

Windows реализации снифферов

linsniffer

Это простой сниффер для перехвата

логинов/паролей. Стандартная компиляция (gcc -o linsniffer

linsniffer.c).

Логи пишет в tcp.log.

linux_sniffer

Linux_sniffer

требуется тогда, когда вы хотите

детально изучить сеть. Стандартная

компиляция. Выдает всякую шнягу дополнительно,

типа isn, ack, syn, echo_request (ping) и т.д.

Sniffit

Sniffit - продвинутая модель

сниффера написанная Brecht Claerhout. Install(нужна

libcap):

#./configure

#make

Теперь запускаем

сниффер:

#./sniffit

usage: ./sniffit [-xdabvnN] [-P proto] [-A char] [-p

port] [(-r|-R) recordfile]

[-l sniflen] [-L logparam] [-F snifdevice]

[-M plugin]

[-D tty] (-t

(-i|-I) | -c

Plugins Available:

0 -- Dummy

Plugin

1 -- DNS Plugin

Как видите, сниффит поддерживает множество

опций. Можно использовать сниффак в интерактивном режиме.

Сниффит хоть и

довольно полезная прога, но я ей не пользуюсь.

Почему? Потому что у Sniffit

большие проблемы с защитой. Для Sniffit"a уже вышли ремоутный рут и дос для

линукса и дебиана! Не каждый сниффер себе такое позволяет:).

HUNT

Это

мой любимый сниффак. Он очень прост в обращении,

поддерживает много прикольных

фишек и на данный момент не имеет проблем с безопасностью.

Плюс не особо

требователен к библиотекам (как например linsniffer и

Linux_sniffer). Он

может в реальном времени перехватывать текущие соединения и под

чистую дампить с удаленного терминала. В

общем, Hijack

rulezzz:). Рекомендую

всем для усиленного юзания:).

Install:

#make

Run:

#hunt -i

READSMB

Сниффер READSMB вырезан из LophtCrack и портирован под

Unix (как ни странно:)). Readsmb перехватывает SMB

пакеты.

TCPDUMP

tcpdump - довольно известный анализатор пакетов.

Написанный

еще более известным челом - Вэн Якобсоном, который придумал VJ-сжатие для

PPP и написал прогу traceroute (и кто знает что еще?).

Требует библиотеку

Libpcap.

Install:

#./configure

#make

Теперь запускаем

ее:

#tcpdump

tcpdump: listening on ppp0

Все твои коннекты выводит на

терминал. Вот пример вывода на пинг

ftp.technotronic.com:

02:03:08.918959

195.170.212.151.1039 > 195.170.212.77.domain: 60946+ A?

ftp.technotronic.com.

(38)

02:03:09.456780 195.170.212.77.domain > 195.170.212.151.1039: 60946*

1/3/3 (165)

02:03:09.459421 195.170.212.151 > 209.100.46.7: icmp: echo

request

02:03:09.996780 209.100.46.7 > 195.170.212.151: icmp: echo

reply

02:03:10.456864 195.170.212.151 > 209.100.46.7: icmp: echo

request

02:03:10.906779 209.100.46.7 > 195.170.212.151: icmp: echo

reply

02:03:11.456846 195.170.212.151 > 209.100.46.7: icmp: echo

request

02:03:11.966786 209.100.46.7 > 195.170.212.151: icmp: echo

reply

В общем, снифф полезен для отладки сетей,

нахождения неисправностей и

т.д.

Dsniff

Dsniff требует libpcap, ibnet,

libnids и OpenSSH. Записывает только введенные команды, что очень удобно.

Вот пример лога коннекта

на unix-shells.com:

02/18/01

03:58:04 tcp my.ip.1501 ->

handi4-145-253-158-170.arcor-ip.net.23

(telnet)

stalsen

asdqwe123

ls

pwd

who

last

exit

Вот

dsniff перехватил логин с паролем (stalsen/asdqwe123).

Install:

#./configure

#make

#make

install

Защита от снифферов

Самый верный способ защиты от

снифферов -

использовать ШИФРОВАНИЕ (SSH, Kerberous, VPN, S/Key, S/MIME,

SHTTP, SSL и т.д.). Ну

а если не охота отказываться от plain text служб и установления дополнительных

пакетов:)? Тогда пора юзать антиснифферские пекеты...

AntiSniff for Windows

Этот продукт выпустила известная группа

Lopht. Это был первый продукт в своем роде.

AntiSniff, как сказано в

описании:

"AntiSniff is a Graphical User Interface (GUI) driven tool for

detecting promiscuous Network Interface Cards (NICs) on your local network

segment". В общем, ловит карты в promisc режиме.

Поддерживает огромное

количество тестов (DNS test, ARP test, Ping Test, ICMP Time Delta

Test, Echo Test, PingDrop test). Можно сканить как одну машину,

так и сетку. Здесь имеется

поддержка логов. AntiSniff работает на win95/98/NT/2000,

хотя рекомендуемая

платформа NT. Но царствование его было недолгим и уже в скором

времени появился сниффер под названием AntiAntiSniffer:),

написанный Майком

Перри (Mike Perry) (найти его можно по адресу www.void.ru/news/9908/snoof.txt).Он

основан на LinSniffer (рассмотренный далее).

Unix sniffer detect:

Сниффер

можно обнаружить командой:

#ifconfig -a

lo Link encap:Local

Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

UP

LOOPBACK RUNNING MTU:3924 Metric:1

RX packets:2373 errors:0

dropped:0 overruns:0 frame:0

TX packets:2373 errors:0 dropped:0

overruns:0 carrier:0

collisions:0 txqueuelen:0

ppp0 Link

encap:Point-to-Point Protocol

inet addr:195.170.y.x

P-t-P:195.170.y.x Mask:255.255.255.255

UP POINTOPOINT PROMISC

RUNNING NOARP MULTICAST MTU:1500 Metric:1

RX packets:3281

errors:74 dropped:0 overruns:0 frame:74

TX packets:3398 errors:0

dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:10

Как

видите интерфейс ppp0 стоит в PROMISC mode. Либо оператор

загрузил снифф для

проверки сети, либо вас уже имеют... Но помните,

что ifconfig можно спокойно

подменить, поэтому юзайте tripwire для обнаружения

изменений и всяческие проги

для проверки на сниффы.

AntiSniff for Unix.

Работает на

BSD, Solaris и

Linux. Поддерживает ping/icmp time test, arp test, echo test, dns

test, etherping test, в общем аналог AntiSniff"а для Win, только для

Unix:).

Install:

#make linux-all

Sentinel

Тоже полезная прога для

отлова снифферов. Поддерживает множество тестов.

Проста в

использовании.

Install: #make

#./sentinel

./sentinel [-t

Methods:

[ -a ARP test ]

[ -d DNS test

]

[ -i ICMP Ping Latency test ]

[ -e ICMP Etherping test

]

Options:

[ -f

[ -v Show version and

exit ]

[ -n

[ -I

]

Опции настолько просты, что no

comments.

MORE

Вот еще несколько

утилит для проверки вашей сети(for

Unix):

packetstorm.securify.com/UNIX/IDS/scanpromisc.c -ремоутный

детектор PROMISC mode для ethernet карт (for red hat 5.x).

http://packetstorm.securify.com/UNIX/IDS/neped.c

- Network Promiscuous Ethernet Detector (нужно libcap & Glibc).

http://packetstorm.securify.com/Exploit_Code_Archive/promisc.c

-сканирует девайсы системы на детект сниффов.

http://packetstorm.securify.com/UNIX/IDS/ifstatus2.2.tar.gz

- ifstatus тестит сетевые интерфейсы в PROMISC mode.